Den 3. marts 2020, lige før frokosttid i Washington, DC, sendte Stephen Ryan en person i det amerikanske finansministerium en takseddel med en nysgerrig detalje.

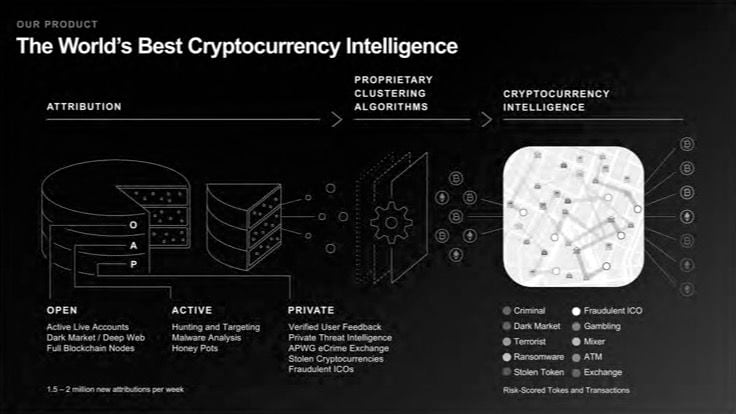

Den administrerende direktør og medstifter af cryptocurrency-efterforskningsfirmaet CipherTrace, Ryan var en af 16 ledere, der deltog i et industritopmøde dagen før med daværende finansminister Steven Mnuchin. Sammen med sin taknemmelighed for mødet, vedhæftede Ryan et slide-dæk, der redegjorde for CipherTraces strategi til at afmystifisere krypto-punge. Blandt disse metoder: "honningpotter."

Denne artikel er en del af CoinDesk's Privatlivsuge serien.

Ryans notat var en del af en 250-siders samling af Mnuchins e-mails, som CoinDesk havde opnået gennem en anmodning om Freedom of Information Act (FOIA). Dele af hans slide-dæk ligner meget CipherTraces offentlige reklamemateriale. Disse har også refereret til "honeypots" eller lignende "crypto money pots" siden mindst 2018.

Hvad mente CipherTrace med disse vilkår? Cybersikkerhedssamfundet bruger udtrykket "honey pot" til at beskrive et lokkemål, der indsamler efterretninger om intetanende angribere. Med andre ord en fælde.

CipherTrace, som betalingsgiganten Mastercard købte sidste efterår til en ikke-oplyst pris, er en del af en sommerhusindustri, der overvåger 14 milliarder dollars om året mellem kryptovaluta og kriminalitet. Ved at gennemsøge millioner af daglige transaktioner, der er registreret på blockchains eller offentlige hovedbøger, søger firmaer som Chainalysis, TRM Labs og Elliptic efter røde flag og ulovlige bevægelser, og mærker mistænkelige adresser, mens de går.

Virksomhederne mener, at deres tjenester er afgørende for at normalisere krypto og udrydde kriminalitet. Modstandere hævder disse sporingsvirksomheder som narcs i kæden, selvom de primært arbejder med offentlig information.

CipherTrace ville ikke være det første firma i denne niche, der satte snarer i håb om at fange information, der ikke kan findes på kæden. Chainalysis, den førende leverandør af kryptosporing, har i årevis ejet et wallet explorer-websted, der fanger besøgendes IP-adresser og linker dem til de blockchain-adresser, de har slået op. Virksomheden anerkendte denne praksis først i oktober, en måned efter at CoinDesk offentliggjorde en artikel, der gjorde opmærksom på det.

Mere end et halvt dusin cryptocurrency-veteraner fortalte CoinDesk, at de ikke havde nogen idé om, hvad CipherTrace mente med "honeypots". I en erklæring leveret til CoinDesk gav det Los Gatos, Californien-baserede firma den grundlæggende computersikkerhedsdefinition uden at forklare, hvad det betød i forbindelse med blockchain-analyse.

"En 'crypto money pot' eller 'honeypot' er et sikkerhedsudtryk, der refererer til en mekanisme, der skaber en virtuel fælde for at lokke angribere," sagde CipherTrace og tilføjede, at dokumenterne, der nævner disse taktikker, er gamle. "CipherTrace bruger ikke 'krypto-pengepotter' længere," stod der (selvom virksomhedens hjemmeside udråbte både penge- og honningpotter fra torsdag).

CoinDesk spurgte CipherTrace: "Samler dit firma IP-adressedata med det formål at linke dem til tegnebogsadresser?"

En CipherTrace-repræsentant svarede: "Som en privatlivsfokuseret virksomhed kortlægger CipherTrace ikke IP-data til privatpersoner."

Hun svarede ikke på CoinDesks spørgsmål om, hvorvidt CipherTrace kortlægger IP'er til tegnebøger. CoinDesk spurgte endnu en gang, om CipherTrace kortlægger IP-adresser til tegnebogsadresser. CipherTrace svarede ikke.

Sådan caginess "er et hyppigt problem i privatlivets fred, når vi taler om netværksidentifikatorer som IP-adresser.," sagde Sean O'Brien, en cybersikkerhedsforsker. ”Virksomheder forsøger at tage afstand fra det, man traditionelt ville kalde personlig identificerbar information ved at sige, at IP-adresser er noget andet. Faktisk er de utrolig nyttige til at identificere husstande, virksomheder og enkeltpersoner."

For eksempel, "hvis du har brug for at undersøge en Bitcoin-transaktion relateret til en formodet cyberkriminalitet, er IP-adresser præcis den slags information, du leder efter," sagde O'Brien. "De tidligste sager, der involverer retshåndhævelse og internettet, afhænger af IP-adresser som bevis, med god grund. Og de er lige så nyttige til at chikanere og forfølge folk, som de er til at retsforfølge dem."

Efter pengene

Sporingsvirksomheder har længe været en vigtig, hvis underanerkendt kraft i kryptos institutionelle march. Når de kæmper tilbage mod opfattelsen af, at bitcoin primært er et kriminelt finansielt værktøj, analyserer de dataene for at udpege den sparsomme andel, der faktisk er.

Chainalysis estimerede for nylig, at 0.15% af kryptotransaktioner i 2021 var ulovlige - langt den mindste procentdel nogensinde. ("Ulovlige" tegnebøger samlede rekordhøje $14 milliarder sidste år, en tilsyneladende paradoksal stat, som Chainalysis tilskrev kryptos blomstrende vækst.)

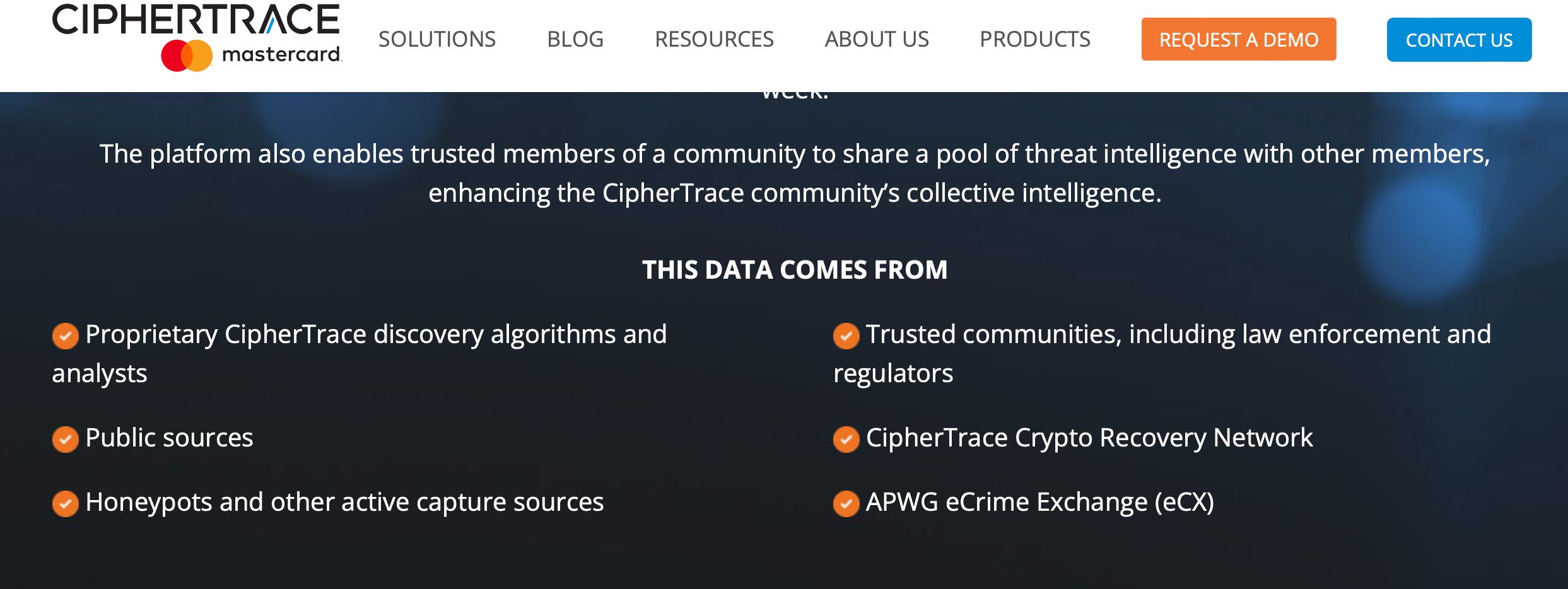

CipherTrace siger, at dens mission er at "vokse cryptocurrency-økonomien ved at gøre den betroet af regeringer, sikker for masseadoption og beskytte finansielle institutioner mod crypto-hvidvaskningsrisici."

Taget fra præsentationen delt med finansministeriet, vil denne beskrivelse sandsynligvis blive delt af alle konkurrerende firmaer. Det kommer i centrum af kritikernes bekymringer. Privatlivsmaksimalister mener, at Bitcoins radikalt gennemsigtige, men pseudonyme natur burde flyde uafhængigt af staten, og de ser disse virksomheders arbejde som et forræderi mod dette ideal.

"Det er en slags krænkelse af brugernes privatliv, på samme måde som du måske klager over centraliserede webanalysevirksomheder, der indsamler IP-adresser og sætter cookies på folks computere og sporer dem fra websted til websted," sagde John Light, en mangeårig kryptograf. underviser, skribent, podcaster og eventarrangør.

On-chain analyse er i sin kerne et tilskrivningsræs.

I cybersikkerhedskredse betyder tilskrivning at identificere gerningsmændene til et hack. I kryptokonteksten refererer det specifikt til blockchain-spekulanters praksis med at linke pseudonyme tegnebogsadresser til identificerbare aktører. Disse aktører kan være licenserede kryptobørser eller -depoter, ransomware-angribere, darknet-markedspladser eller sanktionerede enkeltpersoner eller enheder.

For eksempel: Enhver med en internetforbindelse kan se, at f.eks. wallet abc123 overførte 0.5 BTC til zxy987; denne information er ret ubrugelig i sig selv. Men en sporingsdatabase kan dokumentere, at US Office of Foreign Assets Control har identificeret zxy987 som tilhørende en sanktioneret afrikansk krigsherre. Eller det kunne vise, at abc123s bitcoin blev stjålet fra en børs.

Det er værdifuld information for børser, der ønsker at fjerne ulovlig aktivitet, for brugere, der ønsker at holde deres mønter rene, for regeringer, der ønsker at følge pengene. Det kommer sammen gennem streng tilskrivning.

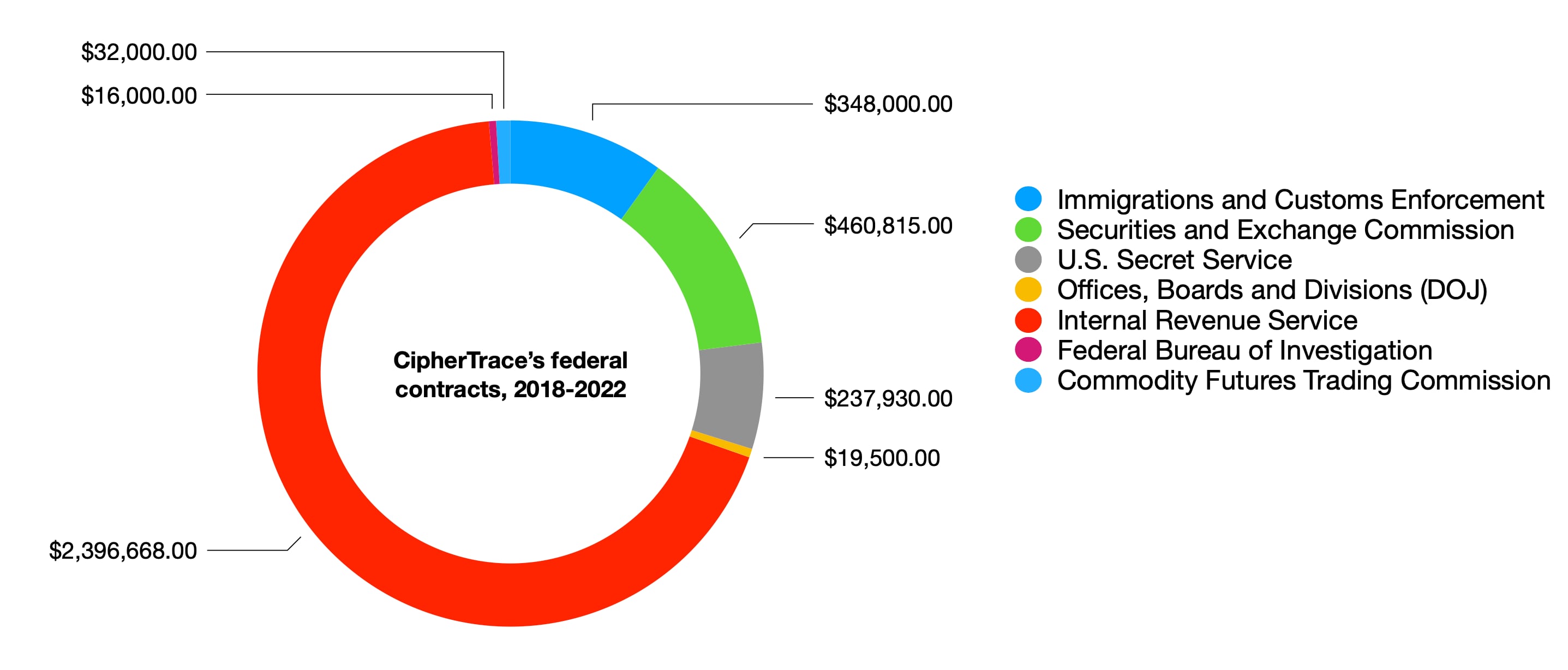

Med potentielt millioner af dollars i efterforskningskontrakter på højkant, har disse virksomheder et akut behov for at udvinde nye tilskrivningsdata. CipherTrace har for eksempel opnået 20 kontrakter med føderale agenturer til en værdi af op til 3.5 millioner dollars siden 2018, den seneste er et ekspertvidnejob ifølge offentlige registre.

I en branche, der belønner byggere af nuancerede, detaljerede datasæt til tilskrivning – og et felt, hvor kriminelle hungrer efter efterretninger for at hjælpe dem med at undslippe opmærksomheden – er det altafgørende at beskytte den hemmelige tilskrivningssovs, sagde to mangeårige praktiserende læger.

Ikke desto mindre tilbød Ryan i sin e-mail til finansministeriet en smagsprøve på "hvordan cryptocurrency-tilskrivning opnås." Honeypots blev opført som en af de "aktive" strategier i slide-dækket.

Kædeanalyse: Blockchain attribution ess

CipherTraces største konkurrent begyndte at bruge sin egen nye teknik tre år før.

Chainalysis blev grundlagt i 2014 og vurderet i juni til 4.2 milliarder dollars og er sporingsindustriens store kahuna. Det har samlet titusindvis af millioner dollars i føderale kontrakter, der sælger software, der visualiserer on-chain aktivitet. Mens alle med en internetforbindelse selv kan gennemsøge offentlige blockchain-registre, har du brug for lidt hjælp til at forstå, hvad du finder nede i kaninhullet.

Men sporerens sande forretningsmæssige ess er dens tilskrivningsdatasæt, sagde tre branchekendte. Ingen anden virksomhed har samlet en skare af tegnebogsdata så detaljerede som Chainalysis', sagde kilderne.

Det skyldes til dels, at ingen andre sporstoffer har et så massivt forretningsfodaftryk. Chainalysis leverer sporingssoftware til 500 "virtual asset service providers" eller VASP, som regulatorer kalder dem. Det er et gensidigt fordelagtigt forhold. Virksomhederne får kraftfulde krypto-overholdelsesværktøjer, og Chainalysis tilføjer deres tegnebogsadresser til sin globale database. Den beder dog ikke kunderne om data om deres kunder.

"Vi kan ikke tale på vegne af alle andre leverandører. Det er muligt, at andre leverandører beder om mere information. Men Chainalysis beskæftiger sig kun med transaktionsdata på serviceniveau,” forklarede virksomheden i et blogindlæg fra 2019. Med andre ord identificerer den kun virksomheder, som den kender kontrollerer tegnebøger, ikke personer.

Men det var ikke hele historien, og Chainalysis' kunder og offentlige oplysninger om tegnebøger var ikke firmaets eneste informationskilder.

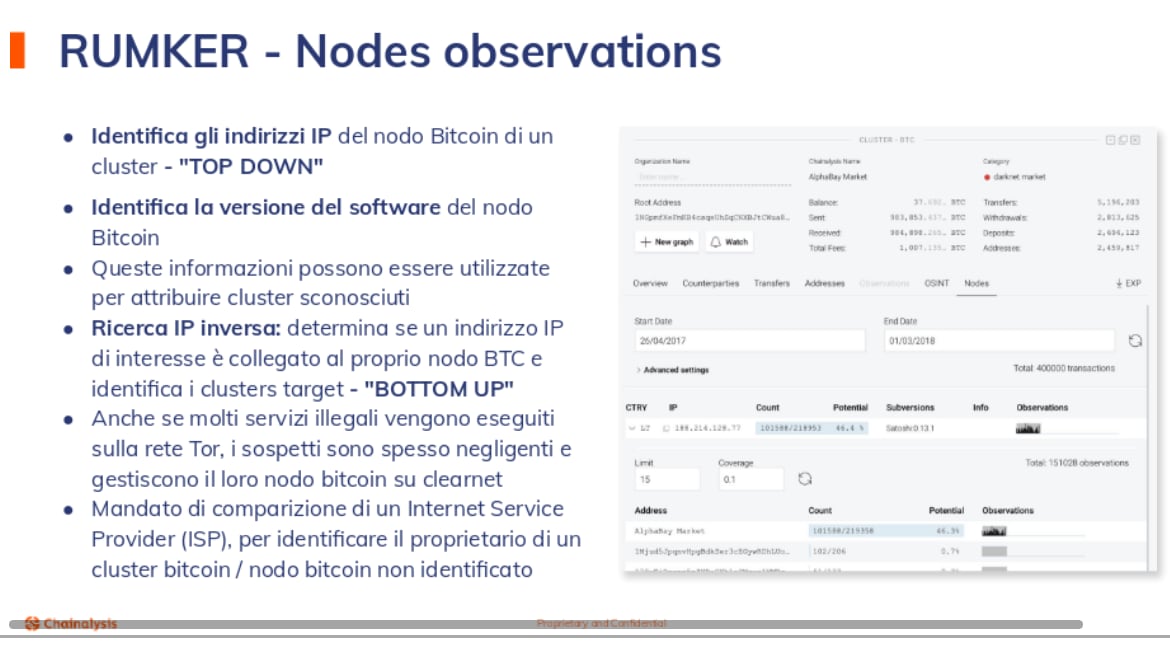

I et udateret diasshow for italiensk politi, der blev lækket i september, beskrev et Chainalysis-salgsteam, hvordan virksomhedens enorme netværk af Bitcoin- og Electrum-wallet-noder fanger værdifulde brugerdata såsom IP-adresser fra forbindende tegnebøger. Dette hjalp efterforskerne med at følge meningsfulde kriminelle spor, hedder det i præsentationen.

Diasshowet kastede også nyt lys over walletexplorer.com, en populær Bitcoin block explorer drevet af Chainalysis siden 2015. Ifølge dokumenterne, som CoinDesk bekræftede var autentiske, "skraber" webstedet mistænkelige brugeres IP-adresser og forbinder deres internetfodaftryk med deres tegnebogsadresse. Dette datasæt har givet "meningsfulde spor" til retshåndhævelse.

”Det var aldrig en hemmelighed, at Chainalysis ejede og drev walletexplorer.com. Siden 2015 har der været en erklæring nederst på hjemmesiden om, at forfatteren af webstedet arbejder hos Chainalysis som analytiker og programmør,” fortalte en talsmand for virksomheden til CoinDesk.

En åben hemmelighed måske, men næppe en åben bog. Kædeanalyse bragte sjældent opmærksomheden på det faktum, at walletexplorer.com sendte brugerdata til sine andre forretningsområder.

Uger efter CoinDesk rapporterede på walletexplorer.com, vedtog webstedet en side med afsløring af privatlivets fred, der for første gang beskrev, hvordan dens datastrøm går ind i Chainalysis-produktlinjen.

"Vi deler Blockchain-information og besøgsinformation med vores andre Chainalysis-forretningslinjer for at hjælpe os med at levere og forbedre disse tjenester. For eksempel kan andre Chainalysis-forretningslinjer muligvis bruge de oplysninger, vi leverer, til bedre at forbinde en Bitcoin Wallet-adresse til en anden Bitcoin Wallet-adresse,” hedder det i politikken fra den 14. oktober.

"Vi har for nylig tilføjet en fortrolighedserklæring for at give flere oplysninger om, hvordan Chainalysis internt bruger oplysninger indsamlet fra walletexplorer.com-webstedet for at hjælpe med at forbedre vores tjenester," sagde talsmanden.

Det er ikke noget personligt?

Selvom det forbliver uklart præcist, hvad CipherTraces honeypots gør, fremkalder ordet et system, der foregiver at gøre én ting, mens det udløser noget andet. En tegnebogsejer, der engagerer sig i en "honeypot", ville være definitionsmæssigt uvidende om tjenestens bagtanker.

Chainalysis, CipherTrace og Elliptic har alle tidligere udtalt, at de ikke søger at binde enkeltpersoner til tegnebøger. Deres forretning er at hjælpe regeringer med at efterforske kryptokriminalitet og holde udvekslinger i overensstemmelse.

Udflugtsindivider er ikke en del af den ligning. Disse virksomheder følger simpelthen pengene, siger de.

"Den blockchain-intelligens, vi leverer, forbinder kryptotransaktioner til enheder i den virkelige verden såsom børser, darknet-markedspladser og sanktionerede enheder," fortalte Ari Redbord, leder af juridiske og statslige anliggender for TRM Labs, til CoinDesk.

"Denne efterretninger gør det muligt for en kryptobørs at blive advaret, hvis den for eksempel behandler en transaktion, der involverer en adresse, som tidligere er blevet brugt til terrorfinansiering," sagde han. "Det samme gælder for transaktioner involveret i hacks, ransomware, tæppetræk og andre angreb, der skader kryptoinvestorer og -brugere."

Men "vi tilskriver ikke transaktioner til enkeltpersoner," sagde Redbord om TRM Labs.

På samme måde sagde CipherTraces repræsentant, at den "ikke tilskriver tegnebogsdata til private personer, med en undtagelse for sanktionerede enheder." Det har den gjort meget, og praler i et blogindlæg fra 2019 med at tilskrive 72,000 iranske IP-adresser til 4.5 millioner tegnebøger.

Hvorvidt CipherTrace tilskriver IP-adresser til andre tegnebøger, er stadig et åbent spørgsmål. De bedste firmaer siger, at de ikke opretholder "personligt identificerbare oplysninger", bare "forretningsidentificerbare oplysninger."

"CipherTrace opretholder ikke PII, vi opretholder BII" sagde CipherTrace CEO Dave Jevans i et interview i juni.

"Vi forstår for eksempel, hvilke adresser der hører til hvilken udveksling," sagde han. "Men vi sporer ikke individuelle oplysninger om, at det er dig på denne adresse; det er ikke vores sag. Det ønsker vi ikke at gøre. Vi finder ud af, hvor pengene kommer ind, hvor pengene går ud, og så er det op til domstolene og ordensmagten,” at klare resten.

Som O'Brien, cybersikkerhedsforskeren, bemærkede, ser CipherTraces definition af personligt identificerbare oplysninger ud til at udelukke IP-adresser – sammen med fysiske placeringer, ifølge et af virksomhedens egne blogindlæg:

Kilde: https://www.coindesk.com/layer2/privacyweek/2022/01/28/mastercards-ciphertrace-used-honeypots-to-gather-crypto-wallet-intel/